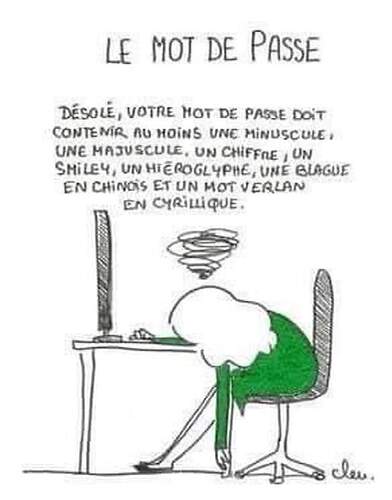

Vous avez certainement entendu parler de la fin des mots de passe, avec un frisson d’horreur en pensant que vos données seraient ouvertes aux quatre vents ! ![]()

Sans mot de passe point de salut pensez-vous, tellement tout le monde est habitué aux mots de passe depuis des décennies?

Rassurez-vous c’est tout l’inverse, encore faut-il expliquer comment ça marche…

L’Alliance FIDO (« Fast IDentity Online »), qui a travaillé à l’élaboration de normes d’authentification sans mot de passe, est l’un des chefs de file sur cette question. Apple a annoncé sa propre authentification sans mot de passe à l’aide de clés de passe (ou « passkeys » en anglais), suivie de près par Google. Le très connu et très recommandable gestionnaire de mot de passe Dashlane est capable d’utiliser les clés d’accès.

L’authentification avec une clé publique et une clé privée, souvent utilisée dans les protocoles SSH (Secure Shell), est une méthode d’authentification sans mot de passe qui permet une connexion sécurisée entre deux parties. Voici comment cela fonctionne :

-

Génération de la paire de clés : L’utilisateur (ou plutôt votre logiciel de gestion de clés, rassurez-vous, vous n’avez rien à faire vous-même) crée une paire de clés unique : une clé privée, qui doit rester secrète, et une clé publique, qui peut être librement partagée. Ces deux clés sont mathématiquement liées. Ce que la clé publique chiffre, seule la clé privée correspondante peut le déchiffrer, et vice versa.

-

Partage de la clé publique : L’utilisateur partage sa clé publique avec le serveur auquel il souhaite se connecter (en pratique avec le site auquel vous voulez accéder). Cette clé est ensuite ajoutée à la liste des clés autorisées sur le serveur, en gros le site stocke votre identifiant mais sous forme cryptée.

-

Authentification : Lorsque l’utilisateur tente de se connecter au serveur, le serveur crée un message aléatoire et l’envoie à l’utilisateur. L’utilisateur chiffre ce message avec sa clé privée et renvoie le résultat au serveur. (par utilisateur, comprenez votre logiciel de gestion de clés, encore une fois vous n’aurez rien à faire vous même)

-

Vérification : Le serveur déchiffre le message à l’aide de la clé publique de l’utilisateur. Si le message déchiffré correspond au message original, le serveur sait que l’utilisateur est en possession de la clé privée correspondante et l’authentifie.

Cette méthode est considérée comme plus sûre que l’authentification par mot de passe, car elle ne nécessite pas l’envoi de mots de passe sur le réseau et est résistante aux attaques de type « brute force ». Cependant, elle nécessite que l’utilisateur protège sa clé privée et utilise des mesures de sécurité appropriées pour la conserver en toute sécurité.

Très important:

Lorsque vous créez une clé d’accès, vous choisissez de l’utiliser en priorité pour vous connecter, et ce sans mot de passe. Créez des clés d’accès uniquement sur les appareils personnels que vous contrôlez. Même si vous vous déconnectez du site Web, une fois que vous avez créé une clé d’accès sur un appareil, toute personne capable de déverrouiller l’appareil peut se reconnecter à votre compte à l’aide de la clé d’accès.

Le point ci-dessus est fondamental et bien souvent ignoré par les auteurs d’articles de blog qui vous expliquent la beauté de l’authentification sans mot de passe, sans vous mettre en garde: l’authentification sans mot de passe est plus sûre qu’avec mot de passe seulement à la condition que vous ne laissiez pas l’accès à quelqu’un d’autre que vous à votre appareil de confiance (smartphone avec reconnaissance d’empreinte ou de visage ou gestionnaire de mot de passe sans le verrouiller en votre absence)

En conclusion

Le niveau de sécurité de l’authentification sans mot de passe dépend de la définition que l’on donne au terme « sécurité ». Si « sécurité » signifie être difficile à pirater et résistant aux attaques courantes, alors l’authentification sans mot de passe est sécurisée. Cependant, si « sécurité » signifie qu’elle est inviolable, alors elle ne l’est pas, car aucun système d’authentification n’est infaillible. Néanmoins, l’authentification sans mot de passe est considérée comme intrinsèquement plus sûre que l’utilisation de mots de passe classiques, car elle nécessite un niveau plus élevé de compétence et de sophistication pour être compromise.

Exemple, pour me connecter sur ma banque BoursoBank (anciennement Boursorama), plus d’identifiant ni de mot de passe à fournir, un seul clic sur le bouton Confirmer suffit:

Et voici mes clés d’accès stockées dans mon gestionnaire de mot de passe Dashlane, pas très passionnant car je ne les vois pas (elles sont cryptées, quel intérêt?):

- Très clair

- Clair

- Moui, bof

- Rien compris